La cuestión de la protección en el mundo actual es muy importante para muchos usuarios. Hoy en día, casi toda tu vida queda registrada digitalmente. Publicas y envías cientos de fotos a tus amigos, escribes mensajes privados o añades tarjetas de crédito a tus cuentas. Todo esto puede ser objeto de robo por parte de hackers.

Hay varias formas de protegerse de estos desagradables incidentes. Entre ellas, una buena contraseña en tu cuenta, trabajar sólo con sitios web de confianza, revisar regularmente tus dispositivos con antivirus, no seguir nunca los enlaces del spam e introducir las contraseñas de las cuentas importantes si estás conectado a puntos de acceso públicos.

Todas estas sencillas recomendaciones pueden asegurar su estancia en Internet y garantizar que no le roben sus datos personales. Además, hay otra forma bastante fiable de proteger su cuenta personal. Se trata de la autenticación de dos factores al iniciar sesión en tu cuenta.

¿Qué es la autenticación de dos factores?

El 2FA o autenticación de dos factores es una forma adicional de proteger sus cuentas. Supone que, además de la contraseña y el inicio de sesión habituales, también podrás confirmar tu identidad mediante una verificación adicional.

Normalmente, para ello se utiliza otro dispositivo o una cuenta vinculada. Por ejemplo, si quiere iniciar sesión en la cuenta desde su ordenador, es posible que tenga que verificar su cuenta utilizando su teléfono o una cuenta con su correo electrónico, por ejemplo.

Cómo funciona el proceso de autenticación de dos factores

No hay nada complicado en el proceso 2FA en sí. Consiste en unos sencillos pasos

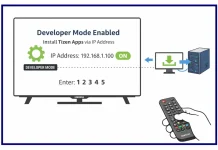

- En un sitio web o servicio en el que quieras registrarte, introduces tu contraseña y te conectas.

- Después de entrar en tu cuenta se te pide que verifiques que eres tú, para ello, se te enviará un código especial en tu correo electrónico o SMS.

- Después de que se te pida que introduzcas este código de una sola vez en el sitio web para verificar que eres el propietario de esta cuenta.

- Si los códigos coinciden, te dan derecho a entrar en la cuenta.

Como puede ver, el proceso es bastante sencillo. No hay nada complicado.

¿Cuáles son los tipos de 2FA?

De hecho, hay bastantes tipos de 2FA. Por ejemplo, el escáner de retina que se ve en muchas películas de espías también puede considerarse 2FA. A continuación vamos a enumerar los tipos de 2FA más populares para los usuarios normales que no son espías.

Código único o enlace de correo electrónico

La forma más extendida de autenticación de dos factores es el envío de un código de un solo uso generado aleatoriamente a tu buzón de correo electrónico, que sólo estará activo durante un pequeño periodo de tiempo. Por ejemplo, 3 minutos. En el sitio web, tendrá que introducir este código y entonces podrá acceder a su cuenta.

También puede ser en forma de enlace, al hacer clic en el que confirmará su identidad y también podrá iniciar sesión en su cuenta.

Esta es una forma muy segura porque en la mayoría de los sitios web para registrarse tendrá que especificar y verificar su correo electrónico en el registro. Esto significa que usted es el propietario exacto del correo electrónico y tiene acceso a él.

Código único en el SMS

A menudo, cuando te registras utilizas un número de teléfono en lugar de un correo electrónico, puede ser utilizado para 2FA.

El esquema de trabajo aquí es exactamente el mismo que en la comprobación con el correo electrónico. Se le enviará un código generado aleatoriamente que es válido durante un tiempo limitado y se le pedirá que lo introduzca en el sitio web para su verificación. Después podrá acceder a su cuenta.

Verificación mediante aplicaciones de terceros

Además, a menudo se utiliza la verificación mediante aplicaciones de terceros. Por ejemplo, Google Authenticator. Se conectará a tu servicio y generará un código que deberás introducir en 2FA.

Esto es útil si no tienes acceso permanente a tu correo electrónico y no quieres introducir tu número de teléfono.

Verificación con un dispositivo de confianza

También hay servicios que te ofrecen la posibilidad de seleccionar un dispositivo de confianza. Por ejemplo, tu teléfono. Lo llevas siempre contigo y sabes que solo tú lo vas a utilizar.

En este caso, si intentas acceder a tu cuenta desde otro dispositivo, recibirás una notificación Push en tu teléfono, pidiéndote que verifiques que realmente quieres acceder a tu cuenta. Normalmente, esta notificación también te hará una pregunta de verificación para asegurarse de que no eres un robot.

Verificación biométrica

Esto incluye varias comprobaciones que utilizan datos biométricos. Por ejemplo, un escáner de huellas dactilares o Face ID. También puede incluir escáneres de retina espía.

Estos son los métodos más serios de protección y son bastante raros. Sin embargo, algunos servicios pueden permitirte entrar en tu cuenta utilizando los escáneres de tu teléfono.